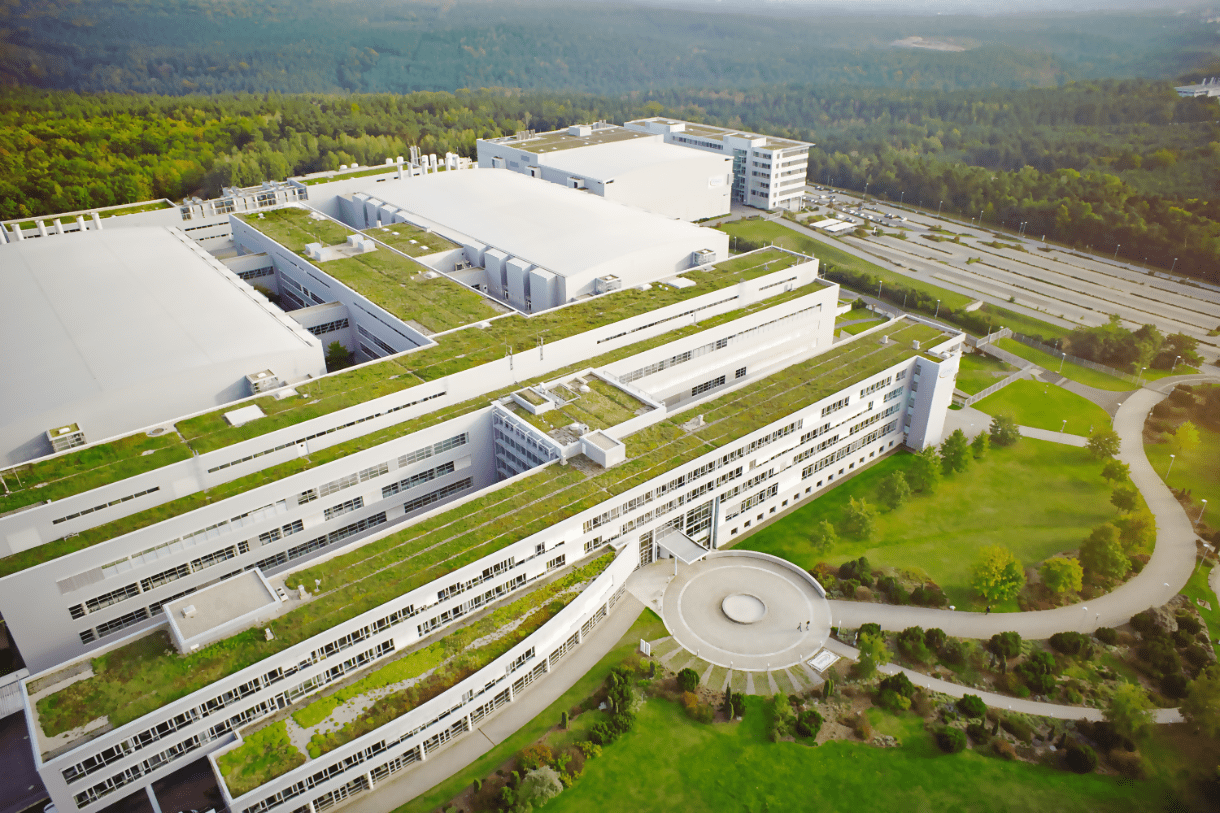

Een Chinese hackersgroep heeft onopgemerkt meer dan twee jaar toegang gehad tot het netwerk van NXP, een van de grootste Nederlandse chipfabrikanten. Dat blijkt uit onderzoek van NRC. De cyberaanval bleef lange tijd onder de radar en resulteerde in de diefstal van intellectueel eigendom. Ondanks NXP’s reputatie op het gebied van beveiliging, werden de systemen pas begin 2020 ontdekt als gecompromitteerd. Naast NXP zijn ook zeven Taiwanese chipbedrijven en de KLM-dochter Transavia getroffen door deze groep.

- Een Chinese hackersgroep genaamd ‘Chimera’ had meer dan twee jaar lang onopgemerkt toegang tot het netwerk van NXP;

- De hackers gebruikten geavanceerde methoden, waaronder het uitbuiten van gestolen accountgegevens van eerdere datalekken;

- Naast NXP werden ook zeven Taiwanese chipbedrijven en Transavia getroffen.

De impact van de inbraak door de hackersgroep, gelieerd aan China, op de Nederlandse chipfabrikant NXP reikt verder dan eerst werd aangenomen. De cybergroep ‘Chimera’ wist met geraffineerde methodes en door het uitbuiten van accounts van nietsvermoedende medewerkers, de beveiligingsmaatregelen te omzeilen. Dit alles werd pas ontdekt na een tip volgend op een hack bij Transavia, een dochteronderneming van KLM.

De aanval laat zien hoe zelfs de meest geavanceerde technologiebedrijven kwetsbaar zijn voor cyberspionage, zo schrijft Marc Hijink in zijn artikel. NXP, bekend als een vooraanstaand leverancier van chips voor de auto-industrie, heeft moeten toegeven slachtoffer te zijn van deze gerichte spionageacties. De daders waren voornamelijk geïnteresseerd in het ontvreemden van chipontwerpen en mailboxen, die grote hoeveelheden gevoelige informatie bevatten. Dit intellectueel eigendom is van grote waarde voor concurrenten en staten die de technologie-industrie willen beïnvloeden of domineren.

Geavanceerde technieken van de hackers

De hackers maakten gebruik van gestolen accountgegevens uit eerdere datalekken bij diensten als LinkedIn of Facebook. Met deze informatie konden zij zich voordoen als gewone werknemers en zo toegang krijgen tot het netwerk van NXP. Vervolgens gingen ze methodisch te werk om grote hoeveelheden gegevens te stelen, te comprimeren en te encrypten. Deze data werd klaargezet om via clouddiensten, zoals Google Drive, Microsoft OneDrive en Dropbox, gekopieerd te worden.

De manier waarop de hackers te werk gingen, duidt op een grootschalige en goed gecoördineerde aanval. Het is een tactiek die past bij een geavanceerde persistente dreiging (APT) groep die belangen van de Chinese staat zou dienen. Dit wordt ondersteund door bevindingen van de Nederlandse inlichtingendienst AIVD, die de cyberspionnen linkt aan China.

De reactie van NXP

Hoewel NXP in hun jaarverslagen van 2020 en 2021 aangaf dat de hack niet tot ‘materiële’ schade heeft geleid, kan de diefstal van intellectueel eigendom niet onderschat worden. De gebeurtenis heeft NXP ertoe aangezet de risico’s van cyberspionage nog serieuzer te nemen. Het bedrijf meldde in september 2023 slachtoffer te zijn geworden van nog een datalek. Dit lek werd binnen drie dagen ontdekt en gedicht, waarmee NXP toonde dat het zijn beveiligingsprotocollen had versterkt na de aanval door Chimera.

Internationale gevolgen

Taiwan, een belangrijke speler in de wereldwijde chipmarkt, werd eveneens getroffen. Minstens zeven Taiwanese chipbedrijven waren slachtoffer van dezelfde hackersgroep. Dit benadrukt dat de dreiging van cyberspionage niet beperkt blijft tot de Nederlandse grenzen. Het toont een patroon van gerichte aanvallen op hightech industrieën en kritieke infrastructuur wereldwijd.

Het incident bij NXP en de daaropvolgende onthullingen hebben de aandacht gevestigd op de noodzaak voor bedrijven om hun cyberbeveiliging te verstevigen. Met de toenemende complexiteit van de digitale infrastructuur en de waarde van gegevens, wordt de bescherming tegen cyberspionage steeds crucialer voor het behouden van concurrentievoordeel en nationale veiligheid.

De rol van de overheid

In het licht van deze gebeurtenissen is de vraag hoe overheden en de private sector samen kunnen werken om dergelijke aanvallen in de toekomst te voorkomen. De AIVD speelt een belangrijke rol bij het identificeren van dreigingen en het adviseren van bedrijven over potentiële kwetsbaarheden. Deze samenwerking is essentieel om een omgeving te creëren waarin informatie over bedreigingen snel gedeeld kan worden, en waarin bedrijven adequaat kunnen reageren op incidenten. Het delen van best practices en het verhogen van het bewustzijn over cyberrisico’s zijn stappen die genomen moeten worden om de digitale veiligheid van bedrijven en de samenleving als geheel te waarborgen.